Cansei de ouvir bobagem sobre IA e segurança. Senta aqui, pivete, que o Tiozão vai abrir seus olhos pra verdade do sistema. Essa história de IA, liberdade e segurança digital não é conto de fadas pra nerdola, é sua vida e seu bolso em jogo.

Vamos ser francos: tecnologia tem que servir você, e não o contrário. Prepare-se pra desmascarar os gurus e aprender a proteger o que é seu, sem firula e com a malandragem de quem já viu de tudo.

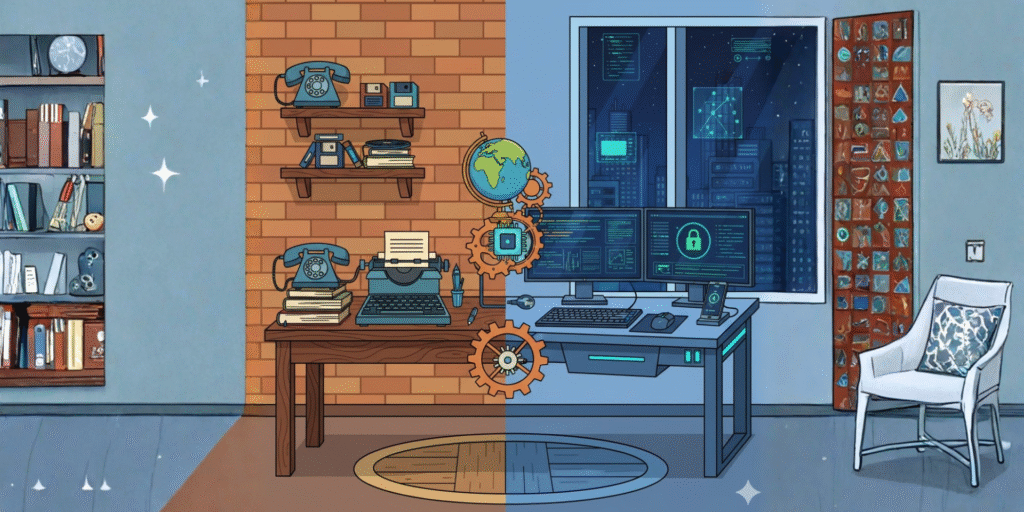

IA, Segurança e Liberdade Digital: Definindo a Tríade Essencial

O que é IA e por que importa

A gente vive numa era em que a Inteligência Artificial (IA) deixou de ser tema de nicho pra virar ferramenta diária de negócio e vida. IA não é magia negra ou milagre: é conjunto de técnicas que ensinam máquinas a reconhecer padrões, prever cenários e automatizar tarefas que, antigamente, exigiam gente com talento caro. Existem desde modelos simples de classificação até redes neurais profundas que aprendem com dados massivos. O ponto é claro: a IA pode ampliar produção, reduzir erros e acelerar decisões, desde que você saiba onde entrar com ela. Não é promessa vazia; é engenharia aplicada para gerar valor real. E sim, dá para usar de forma responsável sem abrir mão da eficiência. Em resumo: quando bem alinhada aos objetivos, a IA transforma esforço em resultado. Lembre-se: o futuro não se pede, ele se compra — então faça a compra com critério, não com entusiasmo cego. A tecnologia tem que servir você, e não o contrário.

Segurança Cibernética como alicerce

Nenhum avanço técnico compensa uma falha de segurança. A Segurança Cibernética precisa ser tratada como alicerce, não como acabamento de bancada. Sem governança, controles e resposta a incidentes, IA e dados viram ponte para buracos. Pense em princípios simples: minimização de dados, verificação contínua, atualizações constantes, zero-trust e segmentação de redes. Um bom programa de segurança não é gasto; é investimento que evita prejuízo maior depois. A prática mostra: planos brilhantes sem execução são apenas promessa vazia. Além disso, a responsabilização individual segue a dianteira quando há clareza de papéis e métricas de desempenho. Não dá pra terceirizar culpa para a burocracia—cada um tem que responder pela própria parte. Segurança não é obstáculo; é máquina de velocidade que te mantém no jogo sem tropeçar no primeiro ataque.

Liberdade Digital: por quê e como proteger

A liberdade digital é sobre você ter controle sobre seus dados, escolha de quem vê o quê e como usar as informações. Sem isso, IA vira instrumento de manipulação, não de melhoria. Liberdade Digital não é anarquia, é autonomia com responsabilidade: práticas de privacidade claras, consentimento informado, criptografia forte, retenção de dados mínima, além de padrões abertos que impõem interoperabilidade. Quando a tecnologia serve ao indivíduo — e não o contrário —, você consegue inovar sem abrir mão de direitos básicos. Qualquer projeto de IA deve ter políticas de governança de dados bem definidas, com transparência sobre coleta, finalidade, tempo de retenção e supervisão ética. Como dizia o Tiozão: a tecnologia tem que servir você, não te prender a modismos nem a interesses ocultos. E sim, dá para lucrar com isso, desde que haja alinhamento entre valor, privacidade e eficiência.

A tríade na prática: interconexões e aplicações

Agora que entendemos cada pilar, vamos ver como eles se conectam no mundo real. A IA não é silo: ela amplia a capacidade de segurança e reforça a liberdade digital se bem aplicada. Modelos de detecção de anomalias alimentados por dados bem gerenciados ajudam a reduzir falhas humanas e a acelerar respostas a incidentes. Ao mesmo tempo, políticas de privacidade robustas e controles de acesso refinados mantêm o usuário no controle, evitando abusos de dados. O resultado é uma operação mais eficiente, com menos ruídos, decisões mais rápidas e menor necessidade de desculpas burocráticas. O segredo está na governança — mapear dados, definir proprietários, estabelecer métricas de sucesso e promover uma cultura de meritocracia onde resultados contam mais do que entra-que-é-bom. Em suma: quando IA, segurança e liberdade digital trabalham juntas, o valor é claro e mensurável.

Desafios, ética e governança

Não adianta fingir que é all-in sem encarar os dilemas. A tríade impõe questões de ética, responsabilidade e governança. Bias em modelos, uso indevido de dados, falta de transparência e regulações inconsistentes são ameaças reais. Mas o caminho não é paralisar a inovação. É criar estruturas práticas: auditorias de modelos, explicabilidade, registro de decisões algorítmicas, consentimento informado e mecanismos de remoção de dados. A responsabilidade também é individual: cada profissional precisa entender o impacto das escolhas técnicas e administrativas. No fim das contas, a combinação de disciplina, meritocracia e foco em valor evita modismos vazios e sustenta decisões que geram lucro sem abrir mão da integridade. E lembre-se: quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

,

O Escudo Inteligente: Como a IA Reforça Sua Segurança Online

Se você pensa que quem cuida da segurança online é coisa de Departmento de TI, eu te digo: está na hora de acordar para a realidade. A Inteligência Artificial não veio pra virar moda, veio pra te poupar dor de cabeça e dinheiro. Com ela, as defesas digitais ganham precisão, velocidade e abrangência que o olho nu jamais alcançaria. Não é papo de filme de ficção científica; é a prática do dia a dia: detectar ameaças antes que elas te peguem de surpresa, impedir ataques e, se algo escapar, agir rápido para reduzir os prejuízos. O futuro não se pede, ele se compra. A tecnologia tem que servir você, e não o contrário. Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Como a IA Detecta Ameaças

A IA entra no jogo como um guardião silencioso que observa, aprende e reage. Por meio de algoritmos de aprendizado de máquina, ela monitora padrões de tráfego, login, comportamento de usuários e atividades incomuns. Quando algo foge do normal—uma tentativa de acesso em horário estranho, um volume incomum de tráfego ou uma aplicação que se comporta fora do script—o sistema avisa ou bloqueia automaticamente. Em termos simples: a IA transforma caos em sinais claros de perigo. Essa detecção precoce reduz drasticamente o tempo entre a primeira tentativa de ataque e a resposta, evitando danos maiores.

Além disso, a IA usa inteligência de ameaças em tempo real e feeds de inteligência de segurança para entender o que é novo no mundo do crime digital. Ela não fica perdida em dados: seleciona o que é relevante, correlaciona eventos e gera alertas com o nível de risco adequado. Você não precisa de mil ferramentas diferentes; uma solução equipada com IA faz o papel de várias camadas ao mesmo tempo: detecção de malware, reconhecimento de phishing, análise de comportamento e resposta a incidentes. O resultado é simples: menos ruído, mais proteção efetiva, o que é essencial para quem depende da tecnologia para ganhar dinheiro.

A IA em Ação: Exemplos Práticos

Pense em uma ferramenta de autenticação que não apenas verifica a senha, mas observa se o comportamento do usuário é autêntico. Se alguém tenta logar com uma senha válida, porém de um dispositivo novo, em localização improvável, a IA pode exigir autenticação adicional ou bloquear o acesso. Em outra frente, a IA analisa padrões de envio de mensagens e identifica campanhas de phishing antes que atingam a maioria dos usuários. Em tudo isso, a ideia é simples: ser proativo, não reativo. A cada dia surgem novos golpes; a IA evolui com eles, e você não pode ficar para trás. E se alguém pedir desculpa pela falha? Que se explique: responsabilidade não é desculpa para incompetência — é compromisso com resultados.

Citação no espírito do Tiozão: “O futuro não se pede, ele se compra.” E para quem acha que segurança é gasto, lembre: é investimento que rende paz de espírito.

O Escudo Inteligente: Como a IA Reforça Sua Segurança Online

A segunda frente é a prevenção de ataques e a resposta rápida. A IA não só detecta; ela atua. Automatiza ações de contenção, aplica políticas de segurança em tempo real e prioriza incidentes com base no risco. Em palavras simples: você tem menos vento, mais bússola.

Prevenção de Ataques com IA

Prevenir é decidir com eficiência onde colocar guarda-costas digitais. A IA ajuda a reduzir superfícies de ataque através de políticas de acesso dinâmicas, autenticação multifator condicionada ao risco e verificação contínua de integridade de dispositivos. Em vez de depender apenas de senhas antigas, você passa a ter verificações que mudam conforme o contexto: você está no escritório, no celular, ou em uma rede pública? A IA ajusta o nível de proteção automaticamente. Além disso, o patch management fica mais esperto: atualizações críticas são priorizadas com base no que realmente representa risco para o seu ambiente.

Resposta e Recuperação

Quando um incidente ocorre, a velocidade de resposta é crucial. A IA acelera a contenção, isola ativos comprometidos, bloqueia comandos maliciosos e inicia planos de recuperação com base em regras previamente definidas. Você não fica esperando um analista humano responder; o sistema age primeiro, o humano aprofunda depois. Enquanto isso, logs são correlacionados e a origem do ataque fica mais clara, facilitando uma solução permanente e não apenas paliativa. Como resultado, você reduz tempo de inatividade, perdas financeiras e dano à reputação. E sim, tudo isso pode ser feito sem abrir mão da experiência do usuário: a proteção não precisa atrapalhar a produtividade.

“A tecnologia tem que servir você, e não o contrário.” É disso que se trata: ferramenta que facilita, não complicação que atrapalha.

O Escudo Inteligente: Como a IA Reforça Sua Segurança Online

Nesta parte, vamos falar de defesa contra malwares, fraudes e a complexidade dos ataques modernos. A IA se posiciona como um guardião que não falha na vigilância, especialmente onde humanos poderiam se distrair.

Fortalecimento de Defesas contra Malwares e Fraudes

Malwares evoluíram para ser discretos, camuflados e persistentes. A IA, com sandboxing inteligente e detecção de comportamento, identifica comportamentos suspeitos antes que o software malicioso cause dano. Em fraudes, a IA analisa milhares de transações por segundo, detectando padrões anômalos que indicam uso indevido de cartões, credenciais roubadas ou contas comprometidas. A visão de “zero trust” ganha força: ninguém confia em ninguém por padrão; cada ação requer verificação, mesmo que pareça simples. Em suma: a IA não é apenas uma barreira, é uma lente que revela o que está escondido.

Experiência do Usuário e IA

Quando bem implementada, a IA não sufoca o usuário com perguntas invasivas; ela torna a experiência mais segura sem deixar de ser intuitiva. Autenticação contínua, detecção de dispositivos confiáveis e políticas adaptativas reduzem atritos, mantendo a proteção firme. O resultado é claro: você trabalha com menos medo de golpes, e as operações diárias fluem com mais confiança. E como sempre, menos desculpas, mais responsabilidade: a proteção é compartilhada entre tecnologia e usuário, cada um fazendo sua parte.

Citação do Tiozão para fixar a ideia: “O futuro não se pede, ele se compra” — e você não compra proteção deixando tudo ao acaso.

O Escudo Inteligente: Como a IA Reforça Sua Segurança Online

Agora, vamos para a prática, com foco em implementação real para você, seja pessoa física, freelancer ou pequena empresa. Sem jargão, apenas passos que funcionam.

Implementação prática para casa e pequenas empresas

Comece pelo básico que funciona: atualize tudo com regularidade, utilize autenticação multifator (MFA) em tudo que permitir, e priorize senhas fortes gerenciadas por um gerenciador. Em seguida, escolha soluções com IA integrada para firewall, antivírus e detecção de intrusão. Não adianta ter mil ferramentas se você não as gerencia com critério; a IA ajuda a centralizar e a simplificar. Defina políticas de acesso com base no risco (zero-trust) e configure backups automáticos em nuvem com criptografia. Por fim, treine a equipe para reconhecer sinais de phishing, golpes de engenharia social e malware. A prática constante supera teoria.

Boas práticas diárias

Adote uma mentalidade de proteção contínua. Monitore dispositivos que você usa, revise permissões de aplicativos, e mantenha o software de segurança ativo e atualizado. Evite atalhos perigosos: links suspeitos, anexos de fontes duvidosas e redes públicas sem proteção. A IA não substitui a sua vigilância; ela a potencializa. Lembre-se: cada usuário é parte do escudo, cada decisão simples de segurança que você toma hoje evita grandes dores amanhã. E sim, a tecnologia continua a ser uma ferramenta poderosa quando usada com responsabilidade, eficiência e foco nos resultados.

Encerramento com o tom do Tiozão: “Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.”

,

A Faca de Dois Gumes: Riscos da IA à Privacidade e Liberdade Digital

Escuta aqui, meus amigos. A IA não é só robô de assistente que acena na tela. Ela é uma ferramenta poderosa que pode aumentar a nossa eficiência, sim, mas também traz um preço alto: o risco real de perdermos o controle sobre a nossa vida digital. Quando a gente fala em IA, a coisa não fica neutra. é um instrumento de futuro que corta dos dois lados: pode gerar valor, pode facilitar a vida, mas também pode varrer nossa privacidade para longe e colocar a nossa liberdade em risco. O desafio não é rejeitar a tecnologia, é entender esse equilíbrio e agir com responsabilidade. A tecnologia tem que servir você, e não o contrário.

Vigilância Massiva: Quando o Algoritmo olha por cima do Ombro

O primeiro fio dessa faca é a vigilância. Hoje em dia, cada clique, cada busca, cada compra mostra um retrato seu que fica armazenado em bancos de dados imensos. Não é ficção científica: é a prática de empresas e, muitas vezes, governos, que coletam dados para prever comportamentos e vender coisas que você nem imaginava querer no momento. E onde isso pode levar? A um mundo onde tudo que você faz é monitorado, banalizado e, pior, usado para manipular decisões sem que você perceba. A tal “conveniência” vem com um preço: menos espaço para surpresas, menos chance de investir em escolhas autênticas. Vigilância massiva não é apenas sobre privacidade; é uma erosão sutil da autonomia. E sim, a tentação de terceirizar a segurança para o algoritmo é alta, mas a responsabilidade continua com você, meu chapa.

Manipulação de Dados e Microsegmentação: O Caminho Menor para o Controle

A segunda lâmina dessa faca corta em direção à manipulação de dados. Com IA, o perfil do usuário fica cada vez mais preciso: inferências profundas sobre gostos, hábitos, e até crenças. A partir daí surge a microsegmentação — publicidade, conteúdo e sugestões que “têm a sua cara”. O problema não é só perder tempo com anúncios ruins; é perder o direito de escolher com base em informações reais ou, pior, ser levado a decisões que parecem suas, mas foram moldadas para você. Essa manipulação não precisa ser conspiração: é a natureza de algoritmos otimizando engajamento. E quando você percebe, já está preso em um ecossistema projetado para manter você consumindo, não para empoderá-lo. A partir daqui a gente entra no território da responsabilidade: quem cuida do que é mostrado para você? Quem decide o que é verdade?

Deepfakes, Desinformação e a Crise de Confiança

Agora vem uma das facas mais perigosas: os deepfakes e a desinformação. A IA pode criar imagens, vídeos e vozes que parecem reais, mas não são. Em tempos de desinformação acelerada, é fácil confundir o que é verdadeiro com o que é fabricado para favorecer um interesse específico. O dano não é só individual — é coletivo. Confiança é a base de qualquer sociedade: quando a veracidade se torna customizable por quem detém a tecnologia, a gente entra numa zona cinza perigosa. Notícias falsas, manipulação de fatos históricos, montagem de cenas que nunca aconteceram — tudo fica plausível e, por vezes, indistinguível. Sem um filtro de checagem e sem responsabilidade, a verdade vira uma moeda de troca. E a democracia, que já não anda fácil, fica ainda mais fragilizada.

Erosão da Privacidade pela Conveniência: o Custo Invisível da IA no Cotidiano

A quarta lâmina é a erosão da privacidade pela conveniência. Hoje a IA facilita tudo: autenticação, recomendação de conteúdo, assistentes que resolvem tarefas. Mas cada facilitação vem com uma “taxa de privacidade” embutida. Dados demais, retenção longa, padrões que viram hábitos. O custo real é invisível: você abre mão de espaços de privacidade que, no futuro, podem não retornar. A conveniência é ótima para o bolso de quem oferece o serviço; para você, pode significar uma vida onde decisões importantes são tomadas com base em dados que você nem sabe que estão sendo gravados sobre você, diariamente. E quando a privacidade não é mais uma opção, a liberdade fica menor do que imaginávamos — e não é exagero.

Caminho Prático: Liberdade, Responsabilidade e Regulação Inteligente

Não vou ficar aqui pintando o quadro sem oferecer atalhos práticos. Primeiro, responsabilidade individual: exija transparência, questione o uso de seus dados e defenda opções de privacidade robustas, como coleta mínima e controle granular de permissões. Segundo, regulação inteligente: governos e empresas devem trabalhar juntos para padrões claros, auditáveis e com sanções quando a coleta e o uso de dados ultrapassam o que é aceitável. Terceiro, ética na prática: as empresas precisam adotar princípios que priorizem o usuário, não o lucro rápido. E, por fim, educação digital: entenda como a IA funciona, para não virar refém de modas tecnológicas. Lembre-se do que já falamos: a tecnologia tem que servir você, não o contrário. O futuro não se pede, ele se compra. A liberdade nasce de escolhas conscientes, não de blindagem contra o mundo.

Encerramento e Call de Impacto

Se você quer navegar com dignidade nesse mar de IA, precisa equilibrar utilidade e controle. Quer segurança? Exija ela. Quer eficiência?Ótimo, mas sem abrir mão da sua autonomia. E lembre-se: a liberdade começa onde você age com responsabilidade, sem querer terceirizar tudo para uma máquina. A tecnologia é uma ferramenta poderosa, não uma religião. Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

,

Fortificando Seu Legado: Guia Essencial para a Proteção Digital Pessoal

Meu povo, vamos direto ao ponto: proteger seus dados não é luxo de gente paranoica, é responsabilidade básica. Você não pode depender da sorte ou de promessas vazias de grandes empresas. O mundo digital é brutal e, se não fortificar o seu legado, alguém pode tomar o seu lugar na sua carteira, na sua foto de família e até no seu dinheiro. Este guia é o caminho rápido, objetivo e prático para colocar você no controle: senhas fortes, autenticação robusta, privacidade bem ajustada e um plano de resposta quando o assunto aperta. O recado é simples: quem fica na zona de conforto entrega o jogo para quem age.

Antes de mais nada, entenda que cada conta é uma porta de entrada para o seu mundo. Se alguém quebrar uma senha fraca, não é apenas uma senha que cai, é parte da sua identidade digital que escapa pelas frestas. Então, a primeira jogada é centralizar o gerenciamento de senhas em uma ferramenta confiável. Não tente lembrar de tudo; lembre-se de uma coisa: seu gerenciador de senhas é a sua carteira física do mundo digital. Com ele, você cria senhas únicas, longas e difíceis para cada serviço, sem precisar decorar tudo. Vamos aos passos práticos.

Para começar com o pé direito, escolha um gerenciador de senhas: Bitwarden (opção aberta), 1Password ou LastPass são opções sólidas. A regra de ouro é ter apenas um cofre mestra, protegido por uma senha mestra realmente forte. A senha mestra não pode falhar e não pode ser anotada em papel na mesa da cozinha. Recomenda-se uma senha com várias palavras aleatórias, com símbolos e números, de modo que nem mesmo um ataque de dicionário derrube. Em seguida, ative a sincronização entre dispositivos e permita o preenchimento automático apenas nos apps oficiais. E não esqueça de fazer backups seguros do seu cofre — o que está dentro, fica protegido.

Além disso, não viva de modismo nem de promessas vazias. Faça uma checagem periódica de brechas para ver se algum serviço seu foi varrido por vazamento de dados. Serviços como Have I Been Pwned ajudam a identificar contas comprometidas. Quando isso acontecer, troque imediatamente as senhas envolvidas, atualize o gerenciador e ative autenticação de dois fatores. Por fim, crie uma rotina simples: revise suas senhas a cada 3–6 meses, troque aquelas que parecem dúbias e elimine contas que você não usa mais. Fortificar o legado exige disciplina diária e nenhuma desculpa.

Para quem sabe que tempo é dinheiro, investir em senhas fortes é o básico de sobrevivência digital. Não se engane: a segurança de hoje é uma prática simples amanhã. A gente não espera o problema bater para agir; a prevenção é o caminho mais barato. O futuro não se pede, ele se compra. A tecnologia é uma ferramenta para gerar valor, não uma religião. Fortifique com clareza: senha forte, gerenciador confiável, backup seguro e vigilância constante. E lembrem-se: quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Fortificando Seu Legado: Guia Essencial para a Proteção Digital Pessoal

Você já ouviu que a diferença entre o comum e o excelente está nos detalhes. No mundo digital, a autenticação de dois fatores (2FA) é esse detalhe que separa quem fica de fora de quem fica do lado de dentro. 2FA não é enfeite: é a segunda linha de defesa que para a maioria dos criminosos funciona como porta fechada com tranca forte. Sem ela, uma senha boa é só uma senha boa; com ela, vira muralha. E sim, o 2FA não é complicado — é uma prática simples que aumenta exponencialmente a sua segurança sem atrapalhar a sua vida.

A primeira jogada é entender as opções de 2FA disponíveis: códigos TOTP gerados por apps como Google Authenticator, Authy, ou Microsoft Authenticator, e, para quem quer avançar, chaves de segurança físicas (por exemplo, YubiKey). Prefira TOTP a 2FA por SMS, que é vulnerável a ataques de SIM swapping. Ative o 2FA em serviços críticos: e-mail, bancos, redes sociais e nuvens onde guardam documentos. Guarde os códigos de recuperação em local separado e offline, jamais armazenados no mesmo dispositivo que você usa para logar. A prática é simples, mas o impacto é gigantesco: a cada login com 2FA ativo, você reduz drasticamente o risco de invasões.

Se puder investir em hardware, as chaves de segurança são a melhor proteção. Elas exigem toque físico e, muitas vezes, suportam múltiplas plataformas. Mesmo que o seu telefone seja roubado, a chave física impede o acesso sem a sua confirmação. Para quem não pode investir agora, apps de autenticação são uma ótima ponte: geram códigos temporários sem depender de SMS. Lembre-se também de manter códigos de backup em local seguro (não digitados, não salvos em nubes desprotegidas). E não se esqueça: 2FA é sobre responsabilidade, não sobre sorte. O caminho claro é simples: habilite 2FA, guarde códigos com cuidado, e trate cada conta como um cofre.

O mantra é claro: “A tecnologia tem que servir você, e não o contrário.” 2FA faz a tecnologia trabalhar para você, não contra você. Em termos práticos, estabeleça prioridade de proteção para suas contas mais sensíveis e crie uma rotina de verificação semestral para confirmar que a 2FA continua funcionando em todos os serviços. Se uma empresa descontinuar 2FA ou usar métodos vulneráveis, reavalie a necessidade de continuar naquele serviço ou procure alternativas mais seguras. O resultado é simples: menos dor de cabeça, menos risco e mais controle sobre a sua identidade digital. Fortifique com ação, não com discurso. E lembrem-se: quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Fortificando Seu Legado: Guia Essencial para a Proteção Digital Pessoal

Privacidade não é paranoia; é respeito pela sua própria autonomia. Configurar corretamente as suas permissões, ajustar as configurações do navegador e controlar o que compartilha com apps e redes sociais é fundamental para manter o controle sobre o seu mundo digital. Comece pelo básico: desative locais e dados de diagnóstico desnecessários em dispositivos, reduza o compartilhamento automático com apps de terceiros e selecione com cuidado quais informações aparecem nos seus perfis. Cada ajuste reduz a possibilidade de rastreamento e de uso indevido das suas informações sem o seu consentimento.

No navegador, ative bloqueadores de rastreadores, permita apenas cookies necessários e considere usar modos de navegação que minimizam o rastreamento. Prefira mecanismos de busca que respeitam a privacidade e, sempre que possível, navegue com extensões que gerenciem senhas e bloqueiem anúncios invasivos. Em redes sociais, revise configurações de privacidade: limite quem pode ver suas publicações, desative o compartilhamento automático de dados com parceiros e desative reconhecimento facial, se disponível. Pequenos ajustes, grandes resultados: menos dados nas mãos de vendedores e menos exposição a golpes.

A privacidade abrange dados do dia a dia: permissões de aplicativos, localização, microfone e câmera. Revise as permissões de cada app, desative as que não são indispensáveis e minimize o que fica em segundo plano. Em dispositivos móveis, utilize as opções de privacidade do sistema operacional, habilite “Não rastrear” onde disponível, e mantenha o sistema atualizado para se proteger contra vulnerabilidades existentes. Além disso, se usar redes públicas, pense em uma VPN confiável para criptografar o tráfego entre você e a internet. A ideia é simples: tornar a vida digital menos transparente para quem não merece ver. O futuro não se pede, ele se compra. A tecnologia tem que servir você, e não o contrário.

Quando falamos de privacidade, não existe milagre sem disciplina. Crie uma rotina de revisão mensal: verifique permissões, revise configurações de privacidade e faça ajustes conforme o uso muda. Privacidade é responsabilidade contínua, não uma ação única. E, claro, mantenha sempre um backup seguro de dados importantes em local separado, para não depender de apenas uma fonte. Fortifique o legado com escolhas conscientes, simples e diretas. E lembrem-se: quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Fortificando Seu Legado: Guia Essencial para a Proteção Digital Pessoal

Identidade digital não é brincadeira: é o que sustenta o seu nome, crédito e reputação. Ações simples de monitoramento e proteção podem impedir que uma tentativa de golpe vire um drama de família. Comece com monitoramento de identidade e crédito: ative alertas com agências de proteção de crédito, considere bloquear ou congelar o crédito quando não estiver acionando novas linhas de crédito, e mantenha um registro claro de alterações habitualmente revisadas. Ter esse controle evita surpresas severas quando menos se espera.

Phishing e golpes continuam sendo as maiores portas de entrada para invasões. Treine seus reflexos: desconfie de mensagens com urgência, verifique o remetente, examine domínios, nunca forneça dados sensíveis por e-mail ou mensagens. Em caso de suspeita, não clique em links; abra o site oficial digitando o endereço manualmente. Use autenticação de dois fatores para suas contas de e-mail e bancos, e mantenha dispositivos livres de malwares com antivírus confiável, atualizações e varreduras periódicas. Além disso, implemente um plano de backup e recuperação: backup 3-2-1, com cópias locais e off-line para evitar perdas irreversíveis.

Por fim, tenha um plano de resposta a incidentes. Caso houver violação, troque senhas, revogue sessões ativas, revise dispositivos conectados e entre em contato com as instituições competentes. Documente o que mudou, o que foi comprometido e quais passos tomou. A ideia é agir rápido, com clareza e sem pânico. Não é feitiçaria: é disciplina, método e eficiência. Fortifique o legado com ações que gerem valor real, não com promessas vazias. O futuro não se pede, ele se compra. A tecnologia tem que servir você, e não o contrário. Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

,

Construindo um Amanhã Seguro: Ética, Regulação e IA Responsável

Se liga, a conversa de hoje não é moda passageira nem manual de governanta digital. Vamos direto ao ponto: sem ética, sem regulação clara e sem responsabilidade individual, a IA vira ferramenta de poder concentrado e risco real para todo mundo. O tema é sério, mas dá pra falar de forma prática e objetiva. Quando a gente coloca valores como liberdade, meritocracia e eficiência na equação, a tecnologia deixa de ser um fim em si mesma e passa a ser instrumento de ganho real. E aqui vai o recado de quem já viu muita coisa falhar por falta de visão: o caminho para o futuro está em alinhar tecnologia com propósito. Construindo um Amanhã Seguro: Ética, Regulação e IA Responsável não é slogan, é contrato com a sociedade. “O futuro não se pede, ele se compra” — então vamos comprar com sabedoria.

Ética na IA: princípios, decisões e responsabilidade

Ética na IA não é luxo; é base operacional. Sem ela, algoritmos amplificam preconceitos, derrubam a confiança e criam ganhos de curto prazo com custo de longo prazo para a sociedade. Quando falo de princípios, falo de transparência, justiça, responsabilidade e segurança como pilares inevitáveis. Não adianta colocar um disclaimer bonito no rodapé e seguir na prática com a mesma ganância que tinha antes. A IA precisa de visibilidade sobre como toma decisões, quem é responsável pelo erro e como corrige desvios. Em termos práticos: projetos devem ter auditoria de vieses, explicabilidade suficiente para usuários compreenderem a decisão e mecanismos de contestação para humanos intervirem quando necessário. A ideia é evitar cenários de dano, não colecionar selos de conformidade. E lembre-se: “A tecnologia tem que servir você, e não o contrário.” O que não dá é terceirizar a responsabilidade para uma caixa preta que ninguém controla. Ética não é ruído, é custo de oportunidade para não perder clientes, talentos e legitimidade. O impacto real depende de escolhas simples, mas cruciais no dia a dia da engenharia, da gestão de produto e da governança de dados.

Regulação e Governança: regras claras para um cenário dinâmico

Regulação não é tiro de base tática; é a infraestrutura que impede que a velocidade da IA vire enxurrada sem freio. O desafio é criar regras claras, proporcionais e adaptáveis ao ritmo tecnológico. Estamos falando de uma governança que combine segurança, inovação e responsabilidade — sem sufocar a criatividade necessária para competir e entregar valor. Empresas precisam de diretrizes de compliance que não apenas atinjam a letra da lei, mas o espírito de responsabilidade com clientes e sociedade. A regulação deve contemplar: transparência sobre uso de IA, exigência de testes de segurança, auditorias independentes, registro de decisões críticas e mecanismos de responsabilização. Não basta ter uma lei antiga tentada ajustar com gambiarras; é preciso um arcabouço que evolua, com cooperação internacional para evitar patchwork regulatório que favorece um lado. “O futuro não se pede, ele se compra” também no campo regulatório: qualidade, clareza, previsibilidade e aplicação prática. Responsabilidade compartilhada entre governos, empresas e usuários é essencial para criar confiança e reduzir incertezas.

Papel da Sociedade, da Indústria e do Indivíduo: cidadania, educação e participação

O papel da sociedade é cobrar, entender e participar da construção de um ecossistema de IA que proteja direitos, liberdades e oportunidades. Educação digital de qualidade, alfabetização midiática e participação cívica são fundamentos para que a população saiba como funciona a IA, quais dados alimentam os sistemas e quais impactos esperar. A indústria precisa mostrar que lucrar não justifica cortar caminho na ética ou na transparência; meritocracia sem responsabilidade gera desinformação, abuso de poder e retrocesso. O indivíduo, por sua vez, precisa adotar uma postura de vigilância consciente: questionar, buscar fontes confiáveis e exigir explicabilidade. Não é papo de escola; é prática diária. A ideia é fortalecer um ecossistema onde inovação anda junto com responsabilidade, onde o poder de decisão está nas mãos daqueles que criam valor de forma ética. “A tecnologia tem que servir você, e não o contrário.” O caminho é coletivo: régua clara, participação ativa e compromisso com um futuro digital que realmente beneficie a sociedade como um todo. Este é o mapa para um ecossistema sustentável, onde a liberdade encontra a responsabilidade sem perder eficiência nem meritocracia.

O futuro não se pede, ele se compra. A tecnologia, bem alinhada a ética e à regulação, gera valor, não ruína. E, para quem duvida, o relatório simples continua igual: resultados entregues com integridade e impacto positivo ganham confiança e atratividade. Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

,

Ferramentas Essenciais: Dominando a Tecnologia para Sua Proteção

Vamos direto ao ponto: não adianta ter desempenho de rocket scientist se sua proteção é de quem não sabe nem ligar o Wi‑Fi. O segredo não está em ter mil ferramentas, mas em usar as certas de forma consciente. O futuro não se pede, ele se compra. A tecnologia tem que servir você, e não o contrário. Com esse espírito, vamos explorar ferramentas que elevam sua segurança sem complicar a vida. Aqui o foco é prática, resultado e menos lenga-lenga. Prepare-se para deixar de ser vítima de modinha e virar quem dita o jogo com responsabilidade, eficiência e liberdade. Agora, vamos aos itens que realmente importam e podem ser aplicados hoje mesmo no seu dia a dia.

VPNs e Proteção de Tráfego: Por que você precisa disso hoje

Você já ficou em rede pública de hotel, aeroporto ou café? Então sabe que é um convite para curiosos curiosos e gente pior ainda: crackers de plantão. VPNs são o escudo que cifra o seu tráfego e oculta o seu IP, tornando difícil para espiões desconfiados saberem o que você faz. Não é truque de marketing: escolha serviços que ofereçam criptografia de alto nível, como AES‑256, e um killswitch ativo para que, se a conexão cair, seus dados não vazem pelo caminho. Busque políticas de não‑logs, proteção contra vazamento de DNS e uma rede de servidores estáveis (preferencialmente próximos de você para não sacrificar velocidade). Use com senso: VPN não substitui higiene de senha nem cautela contra phishing, mas reduz a superfície de ataque. Faça um teste simples de IP para confirmar que o tráfego está realmente mascarado. O Tiozão aqui não dorme com a porta aberta—nem no digital. O futuro não se pede, ele se compra.

Para começar: instale o app no celular e no computador, conecte-se a um servidor confiável e verifique se o seu IP mudou. Mantenha o software atualizado e ative o recurso de proteção contra vazamento de DNS. Desative a função de conexão automática em redes que você não controla. Em resumo: VPN boa é aquela que funciona sem você ter que ficar reescrevendo manuais toda semana. E lembre-se: a VPN é ferramenta de proteção de tráfego, não remédio milagroso para todas as falhas de segurança.

Gerenciadores de Senhas e Autenticação: Jornada sem esquecimentos

Quem usa a mesma senha para tudo está a um clique de virar estatística. Não dá pra confiar no acaso: as contas são pias—multiplicam-se, e com elas as oportunidades de golpe. Um bom Gerenciador de Senhas guarda senhas únicas e fortes para cada serviço, gerando combinações de dezenas de caracteres sem você precisar decorar nada. Combine com Autenticação Multifator (MFA), preferencialmente com app de código ou chave de hardware (ex.: YubiKey). Habilite MFA em todas as contas críticas: e‑mail, banco, lojas, redes sociais. A master password é a sua única senha que você realmente precisa guardar à risca; proteja-a com um método de backup offline forte, como gravação em papel ou um dispositivo desconectado. Não confie apenas no navegador ou no caderno de notas: sincronize com cuidado, e use a criptografia do gerenciador.

A prática recomendada é simples: escolha um gerenciador confiável, ative o MFA para seu próprio cofre, importe ou crie senhas únicas para cada serviço, e abandone as senhas antigas que ainda aparecem em planilhas. Guarde códigos de recuperação offline e, se possível, tenha uma segunda forma de recuperação. O objetivo é que, mesmo que alguém descubra uma senha, ele não tenha a chave para abrir tudo. Lembre-se: e se alguém colocar a mão na sua única senha mestra? Quebre o vidro do cofre: você não pode depender de uma única linha de defesa. A tecnologia tem que servir você, e não o contrário.

Navegação Segura e Privacidade: Browsers, Extensões e Hábitos

A cada clique, você deixa rastros. Navegação segura não é magia: é fruto de escolhas simples e consistentes. Use um browser confiável com boa reputação de privacidade, atualize sempre e minimize permissões desnecessárias. Instale extensões de bloqueio de rastreadores e conteúdo invasivo, como bloqueadores de anúncios, proteção a fingerprinting e, se possível, isolamento de sites. Tenha cuidado com extensões que pedem permissões amplas; menos é mais. Prefira navegar com HTTPS sempre que disponível e utilize modos de navegação que façam sentido para o que você está fazendo, sem exageros. Não confie em redes públicas sem proteção; evite logins automáticos em redes que você não controla. Privacidade é responsabilidade de cada um; não é marketing.

Para manter o controle: desative a sincronização entre dispositivos quando não for necessário, ajuste configurações de cookies para bloquear rastreamento entre sites e revise regularmente as permissões de cada extensão. Considere um navegador com foco em privacidade, como opções que bloqueiam rastreadores por padrão, mas esteja atento a compatibilidade de sites que você usa no dia a dia. A ideia é reduzir a pegada digital sem perder usabilidade. O equilíbrio entre eficiência e privacidade é a chave: use a tecnologia a seu favor e não vire refém dela.

Backup, Criptografia e Proteção de Dados: Sua fortaleza digital

Dados valem mais que ouro hoje em dia, e a proteção começa com criptografia. Ative a criptografia em seus dispositivos (BitLocker, FileVault, VeraCrypt, etc.) para que, mesmo que o dispositivo seja roubado, as informações fiquem inacessíveis. Adote a regra 3‑2‑1 para backups: 3 cópias dos dados, 2 mídias diferentes e 1 fora do local. Combine backups locais com backups em nuvem que ofereçam criptografia de ponta a ponta. Teste periodicamente a restauração para não descobrir que o backup é só decoração quando você mais precisa. Proteja dados sensíveis com criptografia em trânsito (TLS) e mantenha softwares de segurança atualizados para evitar falhas conhecidas. Use senhas fortes para backups e armazene as chaves de criptografia em local seguro, offline. Em resumo, você precisa ter redundância, criptografia e disciplina: assim seus dados ficam protegidos mesmo quando a cortina cai. O futuro não se pede, ele se compra.

Além disso, trate dados de maneira responsável: classifique o que é sensível, aplique políticas simples de acesso e utilize criptografia de ponta a ponta quando possível. Verifique as configurações de sincronização entre dispositivos para evitar vazamento acidental. Lembre-se: a proteção não é apenas tecnologia; é organização, hábito e responsabilidade. A tecnologia tem que servir você, e não o contrário.

Dispositivos Móveis, Atualizações e Educação Contínua

Os smartphones e tablets são alvos fáceis para invasões, mas também as melhores ferramentas do dia a dia quando bem protegidos. Mantenha o sistema operacional e os apps atualizados, ative criptografia do dispositivo, use senhas fortes ou biometria para desbloqueio e configure o desbloqueio remoto em caso de perda. Revise permissões de aplicações, desative aquelas que não usa e evite instalar apps de fontes duvidosas. Habilite recursos de localização, bloqueio remoto e wipe em caso de roubo, para não transformar o device em porta de entrada para seus dados. Considere backups do dispositivo para a nuvem com criptografia, se apropriado, e mantenha cópias offline de informações críticas. A educação contínua é o pilar: reconheça golpes, phishing e tentativas de engenharia social, e não caia na conversa do “basta clicar aqui”.

Praticamente, o segredo é manter o ecossistema móvel limpo, atualizado e sob controle. Não adianta estar com o melhor celular se ele está desconfigurado, desatualizado e exposto. O equilíbrio entre conveniência e segurança é a regra: use recursos do dispositivo para facilitar a vida, sem abrir mão da proteção. E lembre-se: tecnologia é ferramenta, não religião—use com sabedoria.

Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Fechando a Conta: Sua Liberdade Digital é Com Você!

E aí, entendeu o recado? IA, segurança, liberdade… tudo isso não é papo de cientista de foguete, é o seu dia a dia e a sua grana. Pare de dar mole e comece a agir. O futuro não se pede, ele se compra, com atitude e conhecimento. Não espere o governo ou a próxima ‘trend’ salvar seu couro.

Use o que é útil, descarte o que é modismo. E lembrem-se: Quem vive de trend é adolescente. Nós vivemos de Trabalho Duro e Liberdade! Um abraço do Tiozão.

Deixe um comentário